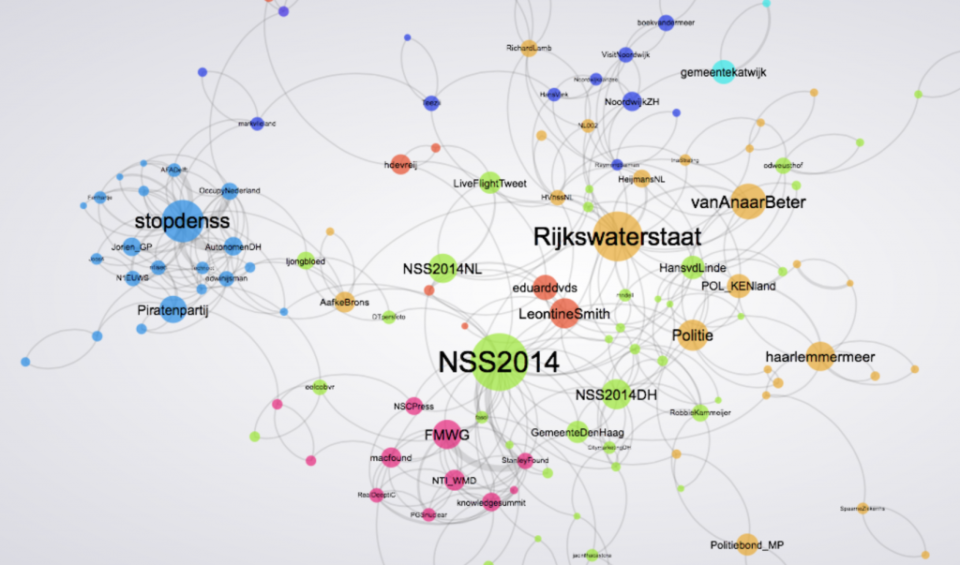

Toen Obama in 2014 Nederland bezocht voor de Nucleair Security Summit (NSS), De Nuclear Security Summit of de Nucleaire Veiligheidstop is een tweejaarlijkse topconferentie met als onderwerp de wereldwijde terrorismebestrijding. De derde editie in 2014 vond plaats in Den Haag. organiseerde de Utrecht Data School van de Universiteit Utrecht een hackaton om te kijken wat er voor intelligence te halen viel uit de data die op social media verscheen. Het Nederlandse bedrijfje Buzzcapture had alle tweets van de voorgaande dagen verzameld met hashtags als Obama, NSS, etc. Ook Facebookposts, blogposts en nieuwsberichten met deze trefwoorden stonden in deze database.

Netwerken visualiseren

Een van de analysemethoden was het visualiseren van een netwerk, gebruik makend van de Twitterdata. Het principe is eenvoudig. Als Jan een bericht retweet van Piet, dan is er een verbinding tussen Jan en Piet. Dit kun je visualiseren door het tekenen van twee punten (nodes), een voor Jan en een punt voor Piet, met een lijntje ertussen (edge). Met iedere retweet komen er punten en lijntjes bij. Het resultaat is een netwerkdiagram.

Door alle retweets op deze manier te visualiseren verscheen bij de Hackaton een netwerk dat grofweg in twee clusters viel op te delen. Een groot cluster rond de Twitter-accounts van ‘NSS2014’ en ‘Rijkswaterstaat’ en een kleiner cluster rond ‘Stop de NSS’.

Hierbij dient opgemerkt te worden dat afstanden in een netwerkdiagram suggestief kunnen zijn. De afstand die je kiest tussen twee nodes is in principe willekeurig. Er zijn verschillende algoritmes die je kunt kiezen om clusters zichtbaarder en minder zichtbaar te maken.

Voor politiewerk is het duidelijk (en omstreden) wat je met dit soort analyse kunt doen. Je geeft de mensen in het cluster rond de Piratenpartij een label en deze mensen hou je een beetje extra in de gaten. Wie zijn de mensen die berichten van de Piratenpartij retweeten? Hoe zijn ze met elkaar verbonden?

Netwerkdiagrammen op basis van documenten

Een andere tactiek is om netwerkdiagrammen te maken met behulp van Wikileaks-documenten, zoals de Guantanamo Files. Door lijntjes te trekken tussen gevangenen van Guantanomo Bay Guantanomo Bay is een Amerikaanse marinebasis op Cuba, waar sinds 2002 verdachte al Qaida- en Taliban-gevangenen uit onder andere Afghanistan vast te houden. die in hetzelfde document voorkomen, verschijnt er een netwerkdiagram met daarin een cluster van gevangenen die veel onderlinge connecties hebben, maar ook is er een groep gevangenen waarvan ieder geïsoleerd is van de rest. Het is een eerste indicatie dat deze gevangen mogelijk onterecht opgesloten zitten.

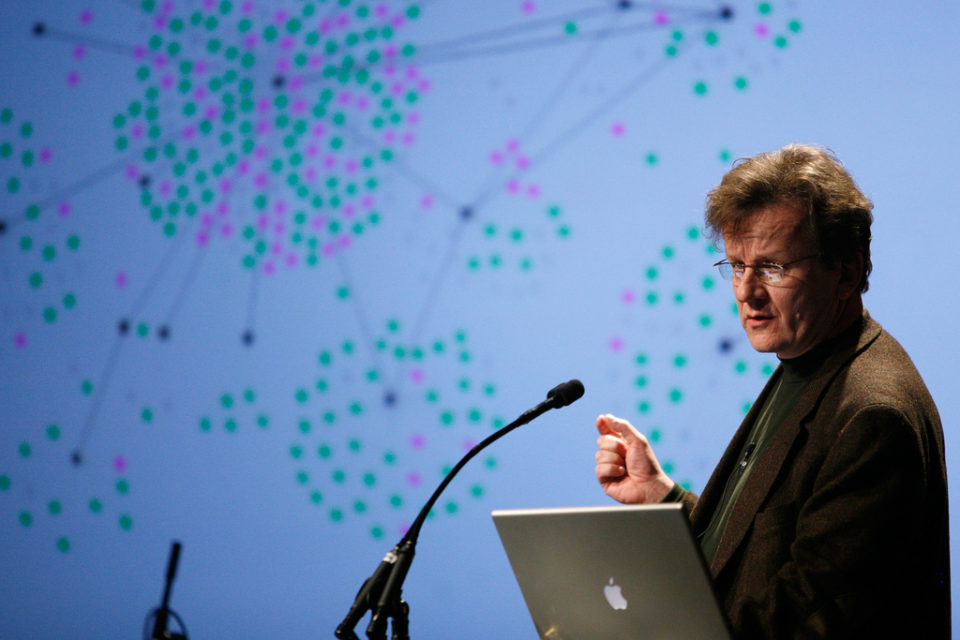

‘Het verbaast me dat de meeste journalisten weinig interesse hebben in deze techniek’, zegt Valdis Krebs, een Amerikaans-Letse pionier in het onderzoek naar netwerken. Krebs is oprichter en chief scientist van Orgnet LLC. Hij ontwikkelde de zogenoemde Inflow-software, waarmee netwerken in beeld gebracht kunnen worden. Bij grote bedrijven werd Inflow gebruikt om netwerken van personeelsleden te analyseren. Om te kunnen zien wie de belangrijke mensen in het bedrijf waren, hoe kennis verdeeld was, hoe het teamwork was en welke mensen met wie samenwerkten.

Terroristische netwerken

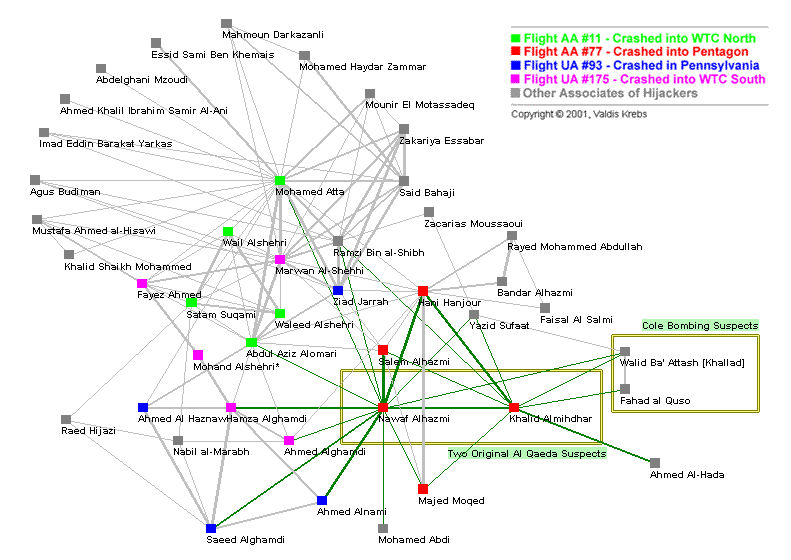

Het leven van Krebs veranderde letterlijk door de aanslagen van 11 september 2001. ‘October, november, december things really slowed down. Veel projecten waar ik aan werkte werden uitgesteld of stopten, dus ik had plotseling veel vrije tijd. Op televisie spraken de nieuwslezers en analisten op de televisie continu over “terroristische netwerken”. Ik sprak daarover met mijn collega’s, netwerkanalisten en netwerkwetenschappers. Ik vroeg of ze een idee hadden over terroristische netwerken. En allemaal zeiden ze: “geen idee.” Ik dacht: als niemand weet hoe terroristische netwerken eruit zien, dan ga ik dat uitzoeken.’

Krebs bestudeerde alle kranten waarin artikelen stonden over de terroristen. Artikelen uit de Washington Post, New York Times, Bloomberg en de Frankfurter Allgemeine. En als er in een artikel twee terroristen waren die met elkaar in contact gebracht konden worden, trok hij een streepje tussen de twee namen. ‘Ik was een van de eersten die een kaart produceerde met het 9-11-terroristennetwerk, en daardoor kreeg ik veel aandacht. In een artikel op de website van Orgnet LLC geet Krebs uitleg over zijn methode.

Krebs werd ingehuurd door de CIA om te laten zien hoe je netwerkdiagrammen maakt.

Uiteindelijk had hij een grote kaart met daarop de namen van Al Qaeda terroristen en de verbindingen tussen hen. ‘Een terroristennetwerk lijkt erg op dat van ieder ander projectteam. Er is een leider, sommige mensen doen dit, anderen doen dat. Hun werk moet gecoördineerd worden. Terroristen moeten informatie heen en weer sturen, hebben geld nodig en hebben skills nodig om te kunnen doen wat ze doen. Als je naar een netwerkdiagram kijkt, is er weinig verschil tussen een projectteam dat een computersysteem moet installeren of een terroristennetwerk, bezig om een land aan te vallen.’

Krebs vergelijkt netwerkdiagrammen met landkaarten. Kaarten van Gouda, Delft of Leiden zien er voor iemand die de steden niet kent, hetzelfde uit. ‘Het is belangrijk dat de kaart in goede handen is, van iemand die de steden kent.’

Zoeken naar clusters

Met behulp van sociale media – en met name Twitter – is het mogelijk om netwerken te produceren. Je kunt iemands volgers in kaart brengen. Of, zoals vaak gebeurt, retweets analyseren. Als iemand een tweet van iemand anders retweet, is er een verbinding tussen twee personen. Twee nodes en een edge. Als je de data hebt verzameld – bijvoorbeeld een dag op Twitter in Nederland – is het redelijk eenvoudig om een kaart te maken van de twitteraars, die verspreid als een wolk puntjes op een vlak staan en de retweets, de lijntjes die de punten met elkaar verbinden.

Krebs: ‘Waar je naar op zoek bent zijn clusters. Mensen die elkaar kennen. Familie, vrienden, zakenpartners. De meeste clusters van mensen die elkaar kennen bevatten tussen de 50 en 200 leden. En als je van de ene cluster naar de andere gaat zie je dat de meeste mensen uit de ene cluster die uit een andere cluster al niet meer kennen. Stel dat wij elkaar niet kennen, maar wij wel allebei een gemeenschappelijke vriend Robert hebben. Via Robert hebben we een pad met drie stappen. De praktijk leert dat het bij paden van vier stappen of meer, snel doodloopt. Informatie en invloed reizen niet zo ver. Ze worden vervormd en verdwijnen achter de horizon.’ Netwerken die ertoe doen hebben een horizon die dichtbij ligt. Na de vrienden van vrienden verdwijnen mensen uit beeld.

Een recente netwerkdiagram van alle retweets van tweets van Donald Trump laat een dikke worst zien met aan het ene uiterste de aanhangers van Hilary Clinton en aan de andere kant Trump-aanhangers. Het is een mooi plaatje, maar het plaatje zegt niet heel erg veel. Hetzelfde geldt voor de enorme netwerkdiagrammen die veiligheidsdiensten van telefoondata maken.

De sleutel van netwerkanalyse

‘Ik heb meegewerkt met dat soort dingen,’ zegt netwerkgoeroe Valdis Krebs, ‘wie belt wie en hoe lang duurde het gesprek. We hadden honderdduizenden telefoontjes, en we zetten ze op een gigantische kaart. Maar eigenlijk sloeg dat nergens op. De mensen aan de ene kant van de kaart kenden de mensen aan andere kant van de kaart echt niet. Als je een cluster van een miljoen mensen op Twitter hebt, dan heeft een persoon in dat cluster geen interactie met alle 999.999 anderen. Ze praten maar met een dozijn mensen. De echte actieve groepjes zijn maar heel klein. Facebook deed een onderzoek. Sommige mensen hadden 100 vrienden anderen duizend of 5000. Maar het bleek dat de gemiddelde vriendenclusters maar 45 – 55 leden groot waren bij mannen en tussen de 55 en 65 voor vrouwen.’

Krebs noemt dit de sleutel van netwerkanalyse. ‘Je krijgt enorme hoeveelheden data, maar de eerste stap is altijd om de nuttige clusters te vinden. De beste netwerkdiagrammen bevatten tussen de 25 en 100 punten. Als je er minder dan 25 hebt, dan krijg je een kaart met informatie die iedereen al heeft. Heb je er meer dan honderd dan wordt de kaart moeilijk om te lezen.’

Krebs, die veel cursussen gaf bij overheidsdiensten als de CIA, werkt het liefst volgens de zogenaamde sneeuwbalmethode. ‘Ik kan je vragen om drie mensen te noemen waar je het meest mee omgaat, aan die drie mensen kan ik hetzelfde vragen, enzovoort. Dan ga je drie stappen naar buiten, en niet verder, Het resultaat is een snel netwerk om jou heen.’

Het netwerk is geen eindpunt maar een begin. Je hebt input nodig van mensen die het netwerk kennen en nieuwe informatie kunnen geven. ‘Het is een iteratief proces. Het is erg belangrijk om netwerkdiagrammen te delen. Zodat mensen die de netwerken kennen ernaar kunnen kijken en feedback kunnen geven.’

Journalistieke toepassingen van netwerkanalyse

Voor de journalistiek zijn diverse toepassingen te bedenken van netwerkanalyse.

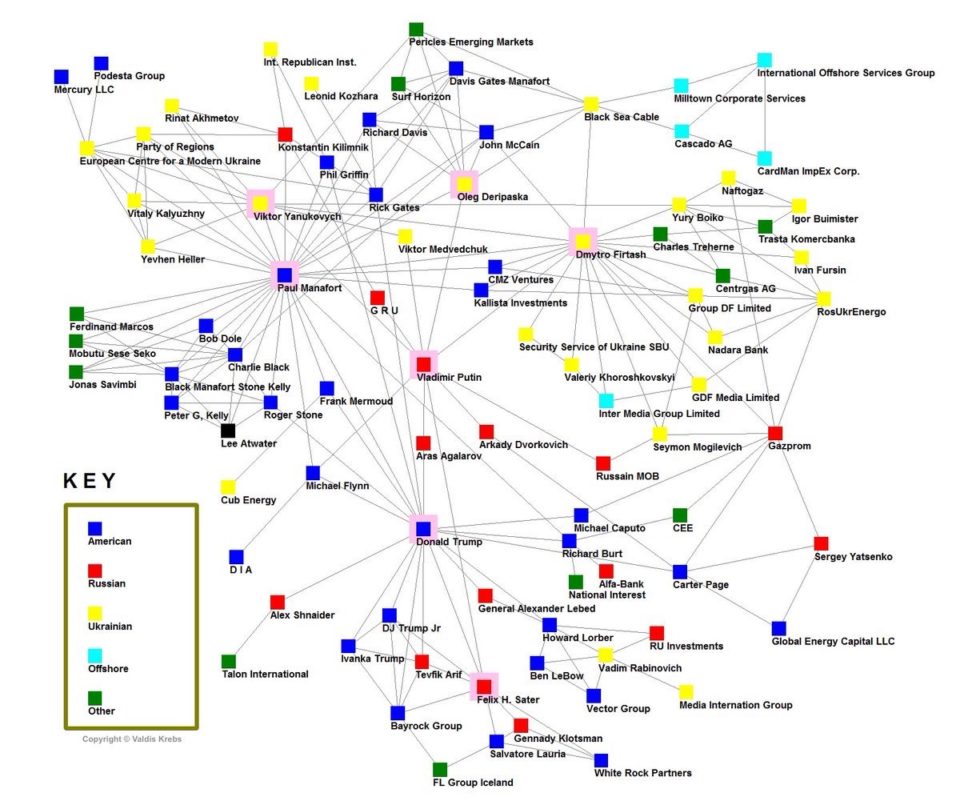

Het bovenstaande netwerk dat Krebs maakte rond Paul Manafort zou een mooi beginpunt zijn voor onderzoeksjournalisten om de connecties tussen Manafort, de oud-campagne-manager van Trump en mensen rond Poetin te onderzoeken.

Facebook, Twitter en Instagram kunnen gebruikt worden om netwerken in kaart te brengen. Door onderzoekers zijn de Zika-achtige ziektes, en het optreden van bijwerkingen bij medicijnen met dit soort netwerken bestudeerd.

Een wetenschapsjournalist zou bijvoorbeeld het netwerk van klimaatwetenschappers in beeld kunnen brengen en analyseren of er sprake is van groepsdenken of om te bekijken of klimaatsceptici veel contacten hebben met de olie-industrie.

Verder lezen:

1. Artikel in de VPRO Gids over onderzoeker Jonathon Morgan over netwerkanalyse van IS-twitteraars.

2. Artikel van Vrij Nederland over de netwerkanalyse rond de NSS-hackaton.

3. Netwerkanalyse van het het Google Transparency Project van de contacten tussen Google en het Witte Huis.

Reacties